Ataques em Rede Local

Contexto

Quando se trata de um teste de intrusão, geralmente não temos acesso físico ao local, pois os alvos estão distantes. Porém, é importante sabermos analisar a segurança de uma rede local.

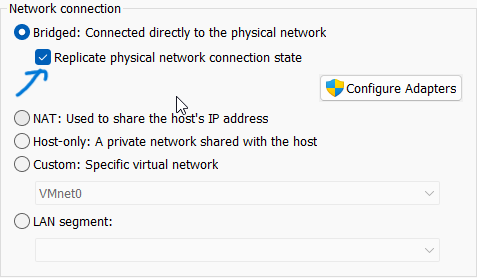

Atenção com VMs

Escaneamento de rede local pode não funcionar adequadamente ao utilizar máquinas virtuais. O problema não ocorre quando se usa uma interface de rede separada (modo bridge).

📡 Redes Sem Fio

Wireless Security

Ataques específicos para redes Wi-Fi e Bluetooth.

- Ferramentas de redes sem fio (802.11) — Aircrack-ng, Kismet, etc.

- Bluetooth — Ataques em dispositivos Bluetooth

- Captive Portal — Portais cativos e seus bypasses

🔍 Descoberta de Hosts em Rede Local

Mapeando a Rede

Primeiro passo: descobrir quais dispositivos estão ativos na rede.

Ferramentas Utilizadas

| Ferramenta | Descrição | Sistema |

|---|---|---|

arp-scan | Rápido, usa protocolo ARP | Linux |

netdiscover | Similar ao arp-scan | Linux |

nmap | Mais completo, multiplataforma | Todos |

| Zenmap | Interface gráfica do nmap | Windows/Linux |

Exemplos Práticos

Escaneamento com nmap:

nmap 192.168.1.0/24Escaneamento com arp-scan:

arp-scan eth0 10.64.143.75/16⚙️ Configuração de VMs

Dica para VirtualBox

Para usar máquinas virtuais em rede local sem adaptador separado, use o modo “Bridge”.

🕵️ Ataques Man-in-the-Middle (MITM)

Interceptação de Tráfego

Ataques onde o atacante se posiciona entre dois dispositivos para interceptar ou modificar comunicações.

Técnicas Comuns

- ARP Spoofing — Envenenar tabela ARP para redirecionar tráfego

- DNS Spoofing — Redirecionar consultas DNS

- SSL Stripping — Forçar downgrade de HTTPS para HTTP

Vídeo de Referência

📺 How Hackers Use Xerosploit for Advanced MiTM Attacks

🛡️ Como se Proteger

Medidas Defensivas

- Usar HTTPS sempre que possível

- Implementar 802.1X na rede

- Monitorar tráfego ARP anômalo

- Usar VPN em redes não confiáveis

- Habilitar HSTS nos servidores web