Documentação / Report

Comunicando Resultados

Um pentest só tem valor se os resultados forem comunicados de forma clara e acionável.

📋 Checklist Técnico

Pré-Pentest

Preparação

- Definição do alvo e escopo

- Criar uma pasta para o pentest

- Direcionar saída dos comandos para arquivos na pasta

Ferramentas de Coleta

- dnsenum

- wafw00f

- whois

- nmap (hosts e portas)

- nikto

- gobuster/dirb

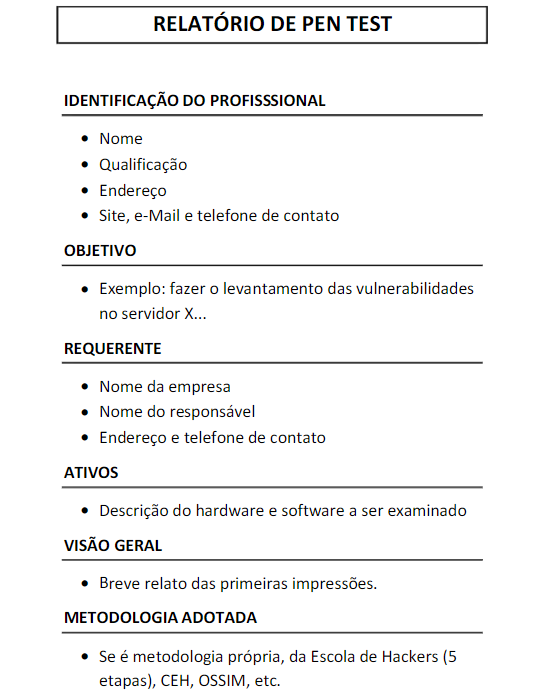

📄 Estrutura do Relatório

Checklist da Documentação

| Seção | Conteúdo |

|---|---|

| 1. Capa | Título, data, classificação |

| 2. Identificação | Dados do profissional/empresa |

| 3. Sumário Executivo | Resumo para gestores (não técnico) |

| 4. Metodologia | Ferramentas e técnicas utilizadas |

| 5. Vulnerabilidades | Lista detalhada com criticidade |

| 6. Conclusão | Avaliação geral da segurança |

| 7. Recomendações | Ações de remediação |

🔧 Modelo de Relatório

Template Disponível

📄 Modelo de Documentação de um Pentest

Como usar:

- Clique em Arquivo

- Selecione Fazer uma cópia

- Edite no seu Google Drive ou baixe para edição offline

📊 Classificação de Vulnerabilidades

Níveis de Criticidade

| Nível | CVSS | Descrição |

|---|---|---|

| Crítico | 9.0 - 10.0 | Exploração imediata, alto impacto |

| Alto | 7.0 - 8.9 | Fácil exploração, impacto significativo |

| Médio | 4.0 - 6.9 | Exploração moderada, impacto limitado |

| Baixo | 0.1 - 3.9 | Difícil exploração, baixo impacto |

| Info | 0.0 | Informacional, sem impacto direto |

📚 Exemplos e Modelos

Repositório de Referências

| Recurso | Descrição |

|---|---|

| Exemplo Acadêmico | Trabalho de conclusão sobre pentest |

| PrimoConnect Sample | Relatório comercial de exemplo |

| Offensive Security Sample | Modelo da Offensive Security |

🛠️ Ferramentas de Documentação

Opções para Relatórios

| Ferramenta | Tipo | Descrição |

|---|---|---|

| Dradis | Open Source | Framework de documentação |

| Faraday | Open Source | IDE para pentests |

| PwnDoc | Open Source | Gerador de relatórios |

| Serpico | Open Source | Relatórios colaborativos |

| Cherry Tree | Notes | Organização hierárquica |

| Obsidian | Notes | Markdown com links |

✅ Boas Práticas

Dicas para um Bom Relatório

- Seja claro — Evite jargões desnecessários

- Inclua evidências — Screenshots, logs, comandos

- Priorize — Vulnerabilidades mais críticas primeiro

- Seja objetivo — Fatos, não opiniões

- Recomende soluções — Não apenas problemas

- Dois públicos — Sumário executivo + detalhes técnicos