Anonimato e Privacidade

Por que Anonimato Importa?

Em testes de intrusão e pesquisas de segurança, manter o anonimato é essencial para evitar bloqueios e proteger sua identidade.

Ferramentas Abordadas

- Tor

- VPNs

- Proxychains

- Whonix

- Privoxy

- Polipo

- Socat

- Ghostery

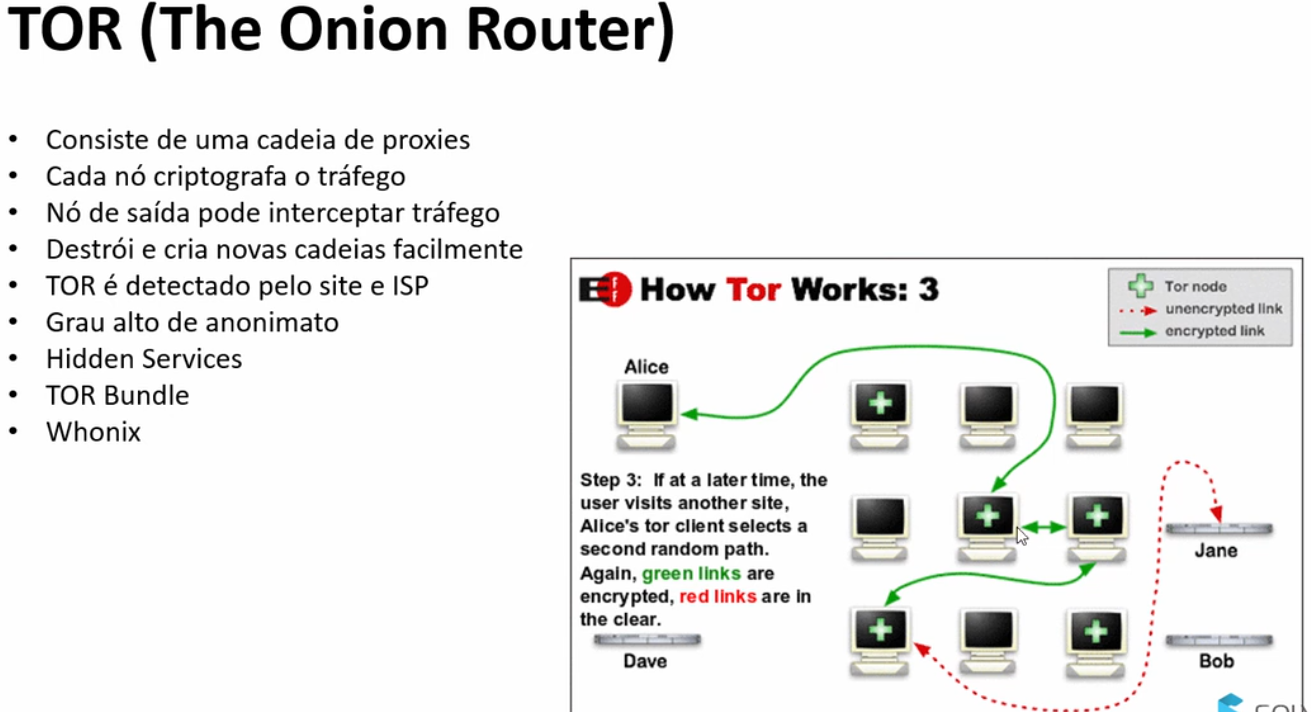

🧅 O que é Tor?

The Onion Router

Tor é um software livre e de código aberto que proporciona comunicação anônima e segura na Internet, protegendo contra censura e garantindo privacidade.

📜 História

O Tor foi criado pela Marinha dos Estados Unidos e desenvolvido pela DARPA nos anos 90, sendo patenteado em 1998. Em 2006, após a liberação do código sob licença livre, pesquisadores criaram o Tor como conhecemos hoje.

⚙️ Como Funciona

- O cliente acessa um servidor de diretório para obter lista de nós Tor

- Seleciona aleatoriamente nós por onde o tráfego passará

- O tráfego é criptografado em camadas (como uma cebola)

Importante

O tráfego é criptografado somente até o último nó (nó de saída). A partir daí, vai sem criptografia do Tor.

Recurso útil: Como Tor e HTTPS funcionam juntos

🚀 Utilizando o Tor

Instalação e Uso Básico

apt-get install tortor🔍 Verificando seu IP de Saída

Tor Browser

A forma mais fácil de usar o Tor é através do Tor Browser, que já vem configurado para máxima privacidade.

❌ Erros Comuns

Erro: Address already in use

[warn] Could not bind to 127.0.0.1:9050: Address already in use. Is Tor already running?

Solução:

killall torPode haver um processo aberto de execuções anteriores que não foi encerrado corretamente.

🔧 Torsocks

Permite usar a rede Tor em aplicativos de linha de comando:

# Verificar IP normal

curl ifconfig.me

# Verificar IP via Tor

torsocks curl ifconfig.me

# SSH através do Tor

torsocks ssh usuario@ip🔗 Proxychains

O que é?

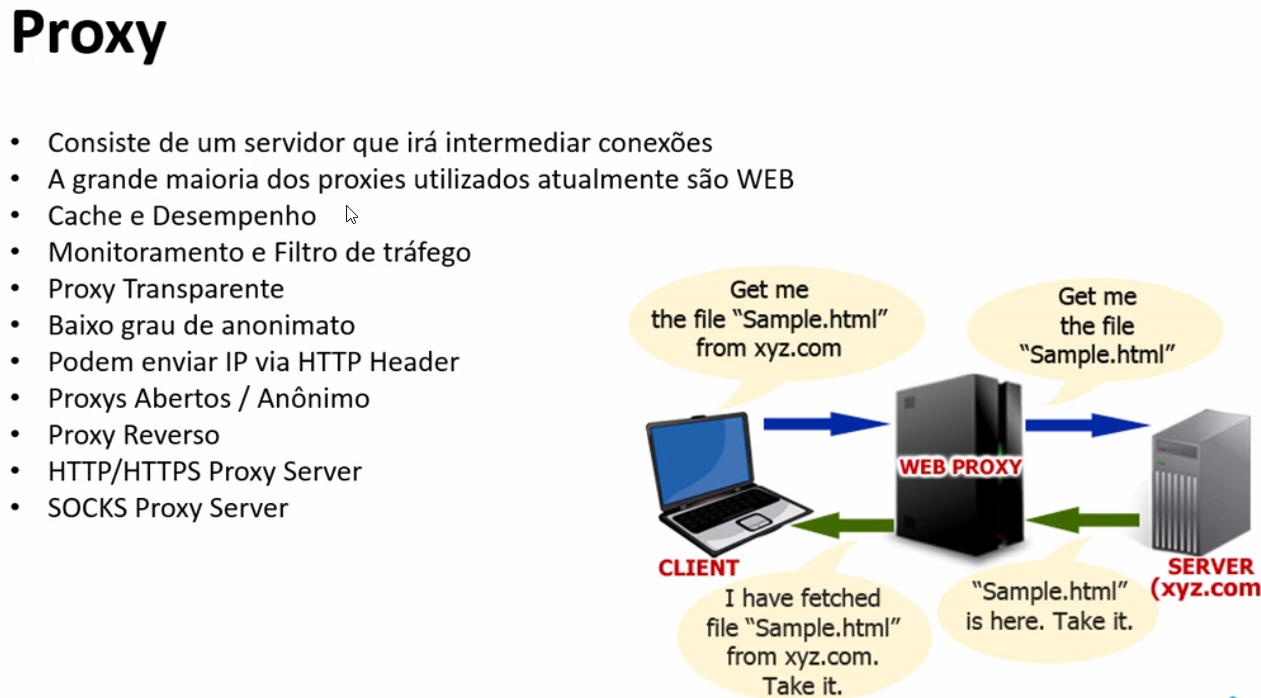

Proxychains é uma aplicação que utiliza uma cadeia de proxies para tornar sua conexão anônima.

Lista de proxies gratuitos: Free Proxy List

Instalação

apt-get install proxychainsConfiguração

nano /etc/proxychains.confAlterações necessárias:

- Comentar a opção

strict_chain - Descomentar

random_chain - Verificar se a linha abaixo está ativa:

socks4 127.0.0.1 9050

Utilização

proxychains nmap -sV alvo.com.br -p 80🌐 Navegador via Tor + Proxychains

- Rodar o Tor:

tor - Em outra aba:

proxychains firefox

📺 Como não ser rastreado usando proxychains

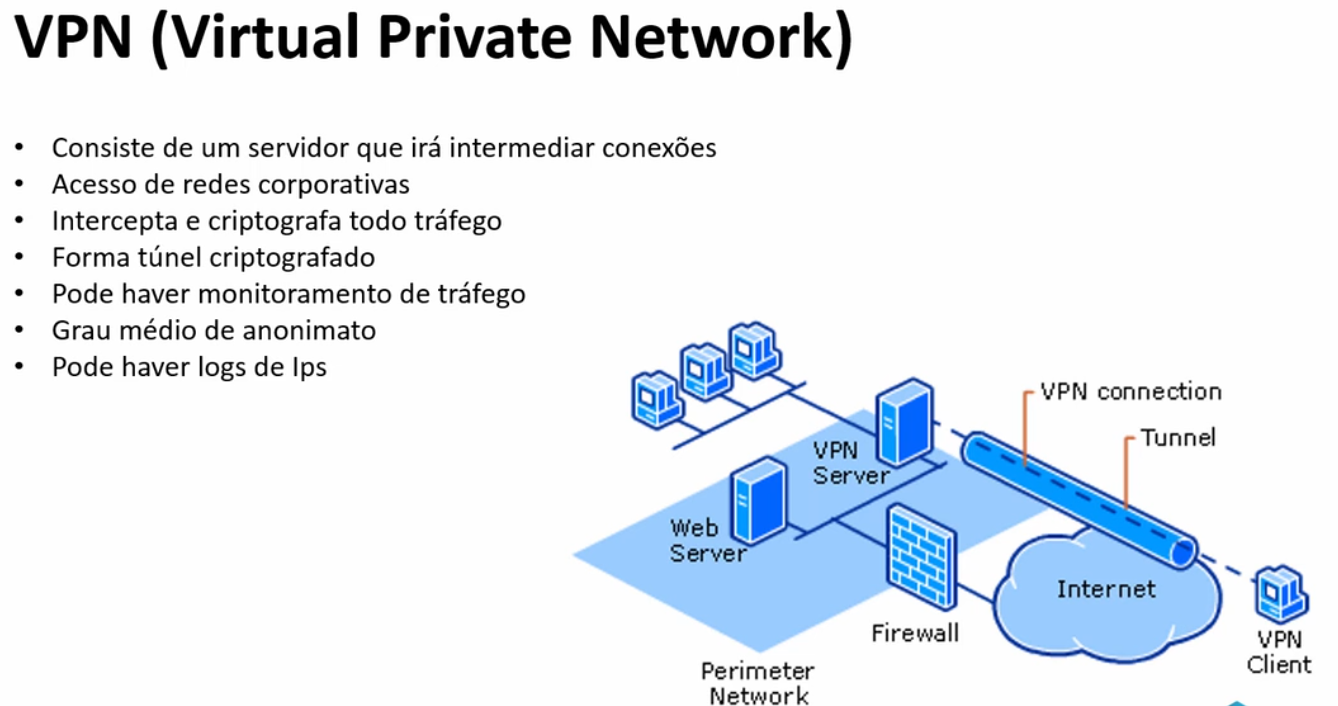

🔒 VPNs

Virtual Private Network

Uma VPN cria um túnel criptografado entre você e um servidor, mascarando seu IP real.

Diferença entre VPN e Tor

| Aspecto | VPN | Tor |

|---|---|---|

| Velocidade | Mais rápida | Mais lenta |

| Anonimato | Depende do provedor | Mais anônimo |

| Criptografia | Ponta a ponta com servidor | Múltiplas camadas |

| Confiança | Precisa confiar no provedor | Descentralizado |

🛠️ Ferramentas Avançadas

Privoxy

Web Proxy

Aumenta a privacidade através do controle dos cabeçalhos HTTP.

/etc/init.d/privoxy startConfiguração para usar com Tor:

# /etc/privoxy/config

forward-socks5 / 127.0.0.1:9050 .

O Privoxy funciona na porta 8118.

Polipo

Web Proxy Caching

Adiciona funcionalidades de cache para melhorar performance quando usando múltiplos proxies.

apt-get install polipoConfiguração:

socksParentProxy = "localhost:9050"

socksProxyType = socks5

dnsUseGethostbyname = no

Socat

Transmissão Bidirecional

Permite transmissão TCP por meio do proxy Tor SOCKS.

socat TCP4-LISTEN:8080,fork SOCKS4a:127.0.0.1:10.10.10.100:80,socksport=9050 &Assim é possível usar ferramentas como Nessus, Nikto e Netcat através do Tor.

🔐 Protocolos: SOCKS vs HTTP Proxy

Entenda a Diferença

| Tipo | Descrição |

|---|---|

| SOCKS Proxy | Propósito geral para qualquer conexão TCP. Não interpreta o tráfego. |

| HTTP Proxy | Específico para servidores web. Interpreta o tráfego HTTP. |

SOCKS5 implementa: autenticação, criptografia, suporte a UDP e IPv6.

🍪 Privacidade no Navegador

Ghostery

Extensão que detecta rastreadores, bugs, pixels e avisos de serviços de propaganda nas páginas.

Do Not Track

Limitação

A opção “Do Not Track” apenas envia uma solicitação para sites não rastrearem. Não garante que sites respeitarão essa solicitação.

Como ativar no Chrome:

- Configurações → Privacidade

- Ativar “Enviar solicitação Do Not Track”

Bloquear Cookies de Terceiros

Chrome: Configurações → Privacidade → Configurações de conteúdo → Cookies → Bloquear cookies de terceiros

📷 Metadados e Privacidade

Exiftool

Removendo Metadados

Imagens contêm metadados (EXIF) que podem revelar localização, dispositivo e outras informações.

apt-get install exiftoolVer metadados:

exiftool imagem.jpgRemover metadados:

exiftool -all= imagem.jpg🎯 Nmap com Proxychains

Parâmetros Corretos

O Nmap é limitado quanto ao uso de proxy. Use os parâmetros corretos para evitar vazamento de IP.

proxychains nmap -sT -PN -n -sV -p 21 [ip]| Parâmetro | Função |

|---|---|

-sT | TCP connect scan (necessário para proxy) |

-PN | Não fazer ping (evita vazamento ICMP) |

-n | Não resolver DNS |

-sV | Detectar versões de serviços |

Se o scan falhar

Endpoints Tor podem estar bloqueados. Adicione um proxy público à cadeia editando

/etc/proxychains.conf.

✅ Verificando Conexões Tor

Verificar se um IP é de saída do Tor: torstatus.blutmagie.de

Útil para identificar se um ataque veio de uma rede Tor.